2020年9月9日に初めてのVAddyオンラインセミナーを開催いたしました。

そこではVAddyのご紹介はもちろんのこと、脆弱性診断内製化のトレンドについても軽く触れさせていただきました。

・脆弱性診断内製化の再定義

そもそも脆弱性診断の内製化とはどういう意味でしょうか?

言葉通りに捉えると「社外の診断会社に依頼していた脆弱性診断(の一部)を社内に移管すること」となります。

昨今のサイバー攻撃やセキュリティインシデントの増加にともなう利用者のセキュリティ意識の高まりや、コンピュータソフトウェアのSaaS化を中心としたビジネス環境の変化から、高いスキルを持つセキュリティエンジニアが実施する診断のやり方だけでは間に合わない状況になってきており、多くの企業やプロジェクトにおいて脆弱性診断を実施しないままプロダクト/サービスがリリースされています。

そうした現状への課題感からセキュリティ企業を中心にセキュリティエンジニア養成プログラムや脆弱性診断内製化支援サービスが提供されていますが、セキュリティの知識はもちろんのこと、アプリケーション開発の知識や長年の業務で培った「経験と勘」も物を言う世界ではセキュリティ担当者の育成は一朝一夕にはいかず、セキュリティエンジニア不足は解消される気配はありません。既に社内にセキュリティ部門が設置されている場合でも、人材不足のセキュリティ部門がボトルネックになるというケースも耳にします。

そこで、VAddyでは脆弱性診断の内製化の定義を一歩進めて

「社内外のセキュリティ専門家が実施していた診断業務(の一部)を非セキュリティ部門にて実施すること」

と定義しています。つまり「社外から社内」だけではなく「社内のセキュリティ部門から非セキュリティ部門」への移管も内製化に含めて考えています。

・脆弱性診断の内製化に立ちはだかる壁

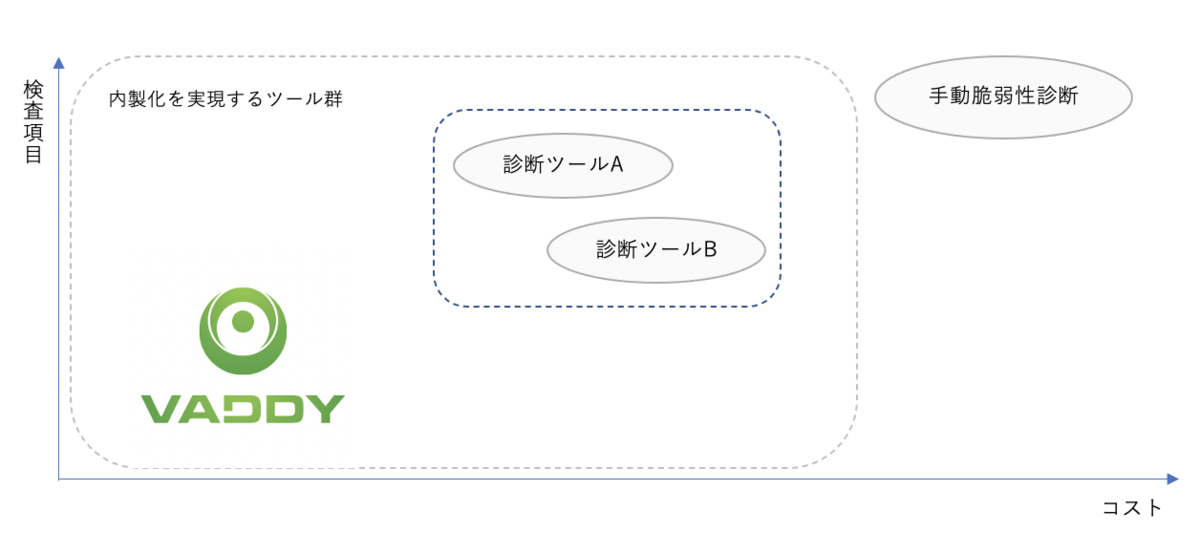

脆弱性診断の内製化実現の大前提は診断ツールの導入です。

脆弱性診断会社の中でも必ず診断ツールは導入されています。「手動脆弱性診断」と言っても一から十まで手動で行うわけではありません。したがって社内で診断業務を行う際にも必ず何らかの診断ツールを使うことになりますが、これまでの脆弱性診断ツールはセキュリティのプロが使うことを想定して設計されたものがほとんどです。

例えば、ある脆弱性診断ツールについては

- 使いこなすためにトレーニングを受けても2年間程度必要

- 一回あたりの検査時間が数時間〜数日間

とも言われており、セキュリティ部門以外の担当者が日常業務の片手間に実施できるようなものではありません。

ちなみにそれらのツールは同時利用ユーザー数を基準としたライセンス形態になっていることが多く、購入したライセンス数によっては診断の順番待ちが発生することもあります(お値段もそこそこお高いです)

ツール自体の操作になれてきた後に課題となるのが「診断結果のレビュー」です。

セキュリティのプロ向けの診断ツールは、重要度の軽重を問わず多岐にわたる脆弱性を検出してくれますが、検出された脆弱性の全てに対応しなくてはいけないわけではありません。例えば利用者が特定される機能や、現実的には攻撃が成立しにくい脆弱性などの対応は優先度を下げる(あるいは対応しない)という判断も必要でしょう。

膨大な検査結果レポートの中から自社のサービス/アプリケーションにとって脅威になりうるものを抽出し、優先順位を付けて開発チームにフィードバックする能力が必要になります。また、自動診断ツールである以上、ある程度の誤検知は避けることができません。ツールが誤検知した場合にそれを誤検知として判断する能力も必要です。

従来の脆弱性診断ツールは上手く使いこなすことができれば強力な武器になりますが、そこまでの道のりは平坦とは言い難いというのが実際のところでは無いでしょうか。

大手のセキュリティ企業の中には、そうした高機能ツールを使った脆弱性診断の内製化支援サービスを提供しているところもありますので、数年のスパンで脆弱性診断の内製化を進める余裕のある企業は、そうした支援サービスを受けられることをお勧めします。

・非セキュリティ部門の利用を前提として開発されたVAddy

ここまでお話したとおり、従来の脆弱性診断サービス/ツールは「お金と時間」に余裕があるプロジェクトだけが利用できたと言っても過言ではありません。VAddyはそうした現状への課題感から、誰でも手軽に利用できるツールとして開発されました。

診断対象のWebアプリケーションの挙動を理解していて、ブラウザの操作ができる程度のリテラシーがある方であれば誰でも手軽に利用できます。早い方ですとVAddy Webサイトでアカウントを作成してから10〜15分程度で初回の検査を開始されています。しかも一回あたりの平均検査時間も12分程度で収まっているため、日々の業務を妨げることはありません。

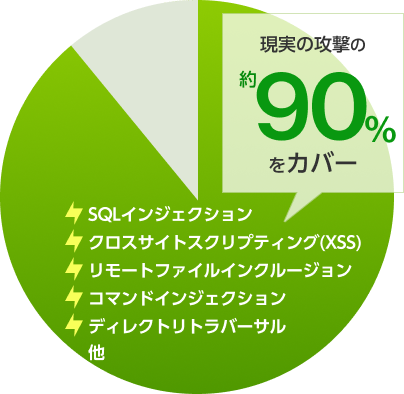

また、弊社で開発しているクラウド型WAF「Scutum」で観測された現実に発生している重大な脅威のみを診断対象としているので、検査結果の読み取りは必要ありません。(VAddyで脆弱性が検出されたら全て対応する必要があるため)

VAddyのリリースから約5年、これまで数多くの企業様がVAddyを使った脆弱性診断の内製化(=非セキュリティ部門での脆弱性診断の実施)を実現されてきました。もう脆弱性診断をできない理由はありません。

また、VAddyにはSHIFT SECURITY社が提供する手動脆弱性診断が受けられるチケットを追加したプランもございます。このプランを使えば、例えば日々発生する機能追加や改修についてVAddyで診断し、メジャーバージョンアップ等の際は手動脆弱性診断を受けるといった使い分けも可能です。

2020年も残り3ヶ月あまりとなってきました。

3ヶ月もあればVAddyを使いこなすだけではなく、日々の業務フローに乗せることも簡単です。ぜひこの機会に無料トライアルをお試しいただき、VAddyの手軽さを体感ください。

今回の記事の内容とVAddyのご説明・操作デモはオンラインセミナーでもご視聴いただけます。次回は2020年10月13日を予定していますので、ご興味のある方はご参加ください(無料)

また、ほぼ毎日オンライン個別相談会も開催しています。

こちらは一枠一社限定で開催していますので、より具体的なご相談がある方はこちらもご検討ください。