VAddyのエンタープライズプランには9つの検査項目がありますが、これに加えてSSRF(サーバサイドリクエストフォージェリ)の検査を追加しました。

▼VAddy Enterpriseプラン検査項目一覧

- SQLインジェクション検査

- XSS検査

- コマンドインジェクション検査

- ディレクトリトラバーサル検査

- リモートファイルインクルージョン検査

- HTTPヘッダインジェクション検査

- ブラインドSQLインジェクション検査

- XXE検査

- 安全でないデシリアライゼーション検査

- SSRF脆弱性(CWE-918)検査 [NEW]

HTTPヘッダインジェクション検査から下はエンタープライズプランのみの提供です。

SSRF脆弱性(CWE-918)とは

アプリケーションのバグによって、外部から直接アクセス出来ない内部サーバやデータにアクセスできてしまう脆弱性です。

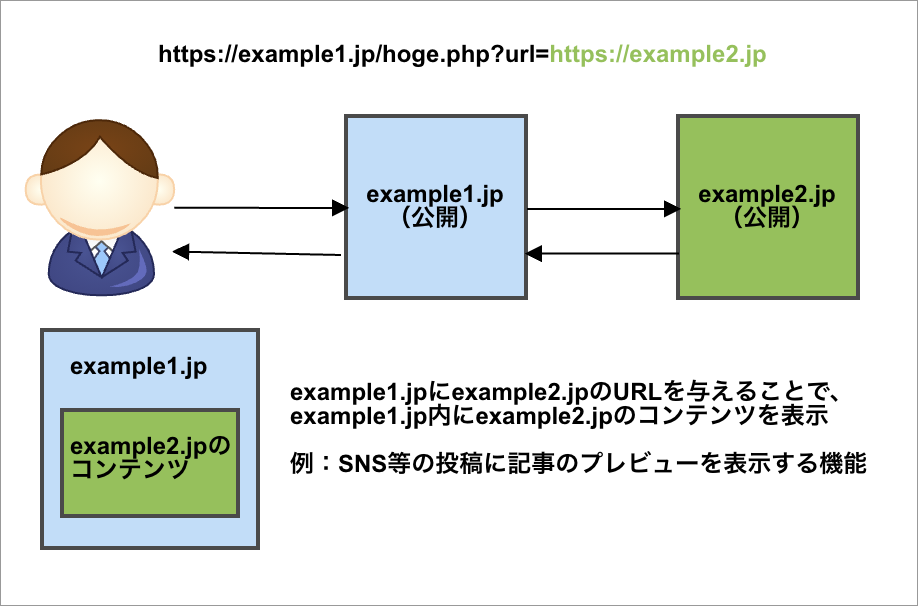

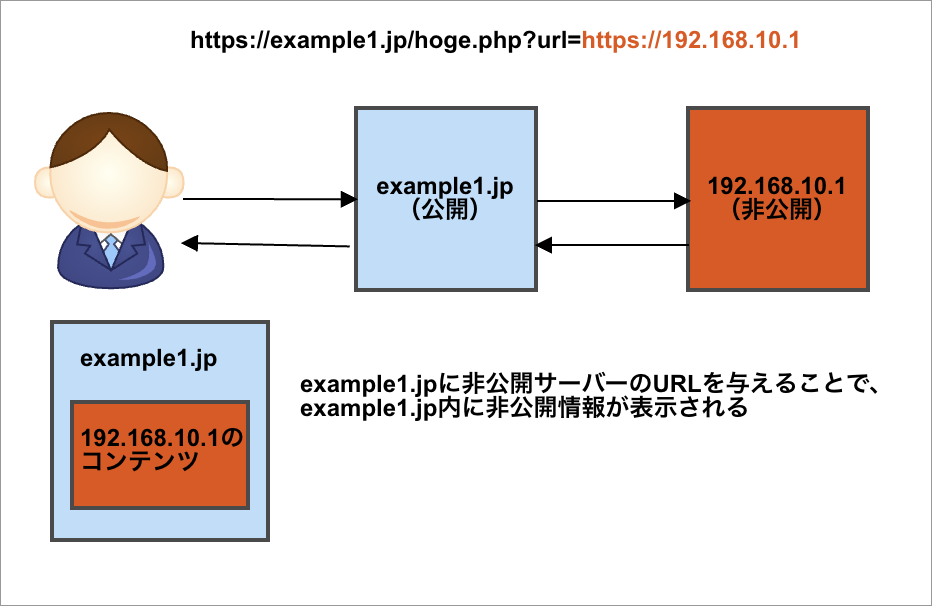

外部入力から与えられたURLをそのまま使ってコンテンツを取得するWebアプリケーションがあります。

そのときexample1.jpのアプリケーションにSSRF脆弱性があると、与えられるURLにプライベートIPアドレスやイントラネット用のFQDNを指定された場合に、本来アクセスできないデータにアクセスされ情報漏洩につながるケースがあります。

AWSやGCPなどのクラウドインフラを利用している場合、利用中のサーバから内部用IPを通してクラウドのメタデータが取得できるようになっています。そこからクレデンシャル(シークレットキー等)が取得され、情報漏洩に繋がった事件も発生しています。

SSRF脆弱性検査を追加した背景

弊社が運営するクラウド型WAF Scutum(スキュータム)でもSSRF攻撃は実際に観測しており、クラウドインフラを利用するユーザは増え続けていることから、今後もSSRF攻撃は増えると予想できます。

クラウドインフラの特性を狙ったSSRF攻撃はWebアプリケーションの脆弱性の中では比較的新しく、SQLインジェクションやXSSほど知られていません。そのためクラウドインフラの特性を知らずにインフラを乗り換えた時に、今まで問題なかったWebアプリケーションでもSSRFの脆弱性に繋がるかもしれません。

SSRFは今後も増えそうな攻撃でリスクが高く、見過ごされがちなため、検査する意味が十分にあると判断しVAddyの検査項目に追加しました。(VAddyは実際によく発生する攻撃をScutumの観測データから割り出し、リスクが高い脆弱性に絞って検査項目を決めています。検査項目を無闇に増やすと、設定画面が複雑になる、検査時間の大幅な増加などに繋がるため効果的な検査に絞っています。)

さいごに

本日より、エンタープライズプランのお客様はSSRF脆弱性検査が利用できるようになっています。特に設定は不要で既存のクロールデータ(シナリオ)を利用して検査を実行してみてください。

今後もScutumを通した実際の攻撃観測データを元にリスクが高い脆弱性はVAddyの検査項目に追加していく方針です。