VAddyは開発者向けツールという位置づけですが、今回は少し趣向を変えて「非エンジニア系WebディレクターのVAddy活用法」をお話したいと思います。

「Webディレクター」の肩書を持っている方の出身は、営業、Webデザイナー、フロントエンドエンジニア、プログラマー、新卒でそのまま(!)などさまざまだと思います。今回のお話は「非エンジニア系Webディレクターさん」に向けたものですので、技術系Webディレクターの方はそっとタブを閉じてください(笑)

さて、非エンジニア系Webディレクターの皆様のうち、「SQLインジェクション」「クロスサイトスクリプティング」などの用語はどれくらいご存知でしょうか。また、Webアプリケーションの受け入れテスト(動作確認)を行う際、アプリケーションの脆弱性まで意識されている方はどれくらいいらっしゃいますでしょうか?

私の印象としては、そうした用語を知っていて常にそれを意識している方は非常に少ないと思います。おそらくWebアプリケーションの動作確認は(仕様書がある場合は)仕様書に記述された正常系/異常系のテストを実行して終わりだと思います。仕様書にセキュリティ対策が定義されていなければセキュリティテストは実施されていないでしょう。

VAddyはセキュリティの知識が無くても使えるクラウド型Webアプリケーション脆弱性診断ツールです。

「普段のテスト」にVAddyをワンステップ入れていただくだけで、セキュリティテストを特別な知識が無くとも実行することができます。

簡単なアプリケーションを例としてお話します。

※以下は、説明のため一部の操作を省略しています。詳細はマニュアルを参照ください。

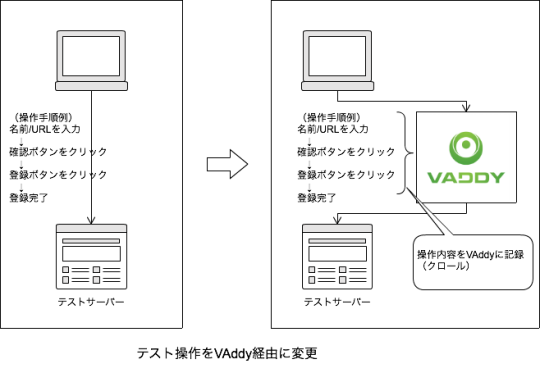

このようなアプリケーションが上がってくると、最初に「仕様通り動くか」ブラウザで動作確認すると思います。その際、少しまわり道をしてVAddy経由で動作確認を実施してみてください。

上の図のように、VAddyサーバー経由でブラウザの操作をすると一連の操作の内容がVAddyサーバーに記録されます。

これをクロールと呼びます。

※実際のクロール手順はこちら

クロールが完了したら、次にスキャンを実行します。

こちらはボタンをクリックするだけです。

【VAddyスキャン結果画面】

スキャンが完了すると上記のような画面が表示されます。この例では赤枠の部分に「2 Problems」と表示されています。さらに詳しく見てみましょう。

【VAddyスキャン結果詳細画面】

2件のXSS(クロスサイトスクリプティング)と呼ばれる脆弱性が見つかりました。アプリケーション自体は(見た感じは)正常に動作していたので、おそらく皆様が普段実施されているテストでは発見できなかったのでは無いでしょうか?

この例だとnameとurlの2つのパラメーターにXSSが発生しています。これを開発エンジニアさんに伝えてください。セキュリティテストで実行したhttpリクエストも確認できますので、合わせて連絡すると良いかもしれません。

修正版が上がってきたら、再度スキャンを実行します。

【VAddyスキャン結果画面】

修正されました(Noneが表示されました)!これで安心してリリースできます。

実際にはセキュリティ対策は多岐に及んでいるので、これだけで100%大丈夫というわけではありませんが、VAddyを導入するだけで、セキュリティの知識に自信がないWebディレクターさんでも必要最低限のセキュリティテストを実行することができます。

いかがでしたか?

VAddyは無料で何度でもお試しいただけるので、今までどのようなセキュリティ対策を取れば良いか分からなかったWebディレクターさんも、是非一度お試しください。

※今回お話しした手順は一部説明を省略していますので、詳細な手順はマニュアルを参照ください。